|

Abbiamo già trattato

la formattazione nella

risposta 90.

Approfondiamo ora l'argomento specie per quanto riguarda la struttura del

disco fisso.

La tecnologia più diffusa per l'archiviazione dei dati è quella

magnetica che utilizza supporti quanto mai variegati: nastri,

cartucce, dischi, tamburi ecc. Il principio della registrazione magnetica è

identico per tutti i supporti nel senso che tutti hanno superfici piane ricoperte da pasta

ferromagnetica su cui i dati vengono registrati. La pasta è composta di ossidi di Ferro o di Nikel/Cromo. Il

dispositivo che muove il supporto

è chiamato driver.

Per fissare le idee pensiamo al nastro magnetico che viene avvolto e

disvolto dal driver come una bobina. Il driver contiene essenzialmente un motore elettrico

e la testina di registrazione

che

compone i bit in fase di scrittura, e li legge in fase di lettura.

Tra i tanti dispositivi magnetici, il disco

rigido (o hard disk)

emerge per le sue numerosi virtù. E' estremamente capace, è molto veloce, assai affidabile ed infine ha una speciale struttura

che lo distingue da tutti gli altri.

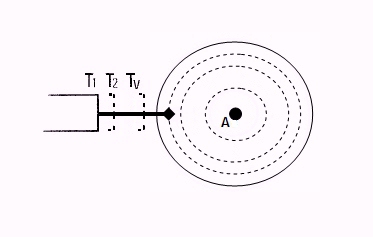

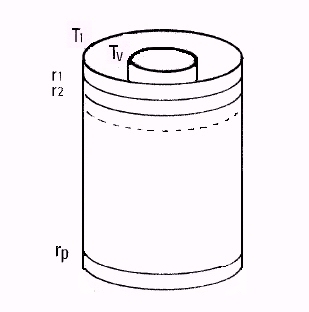

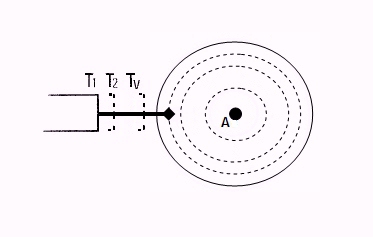

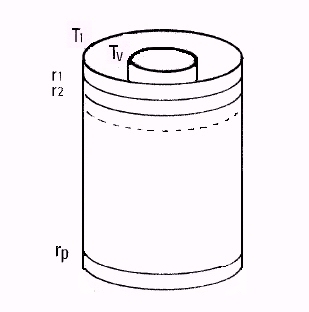

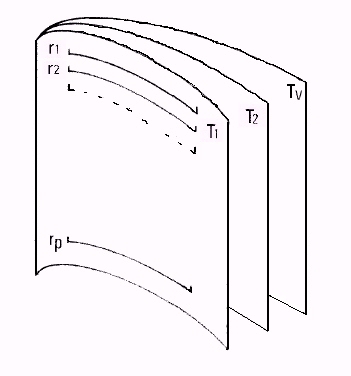

Il disco rigido

contiene molti piatti i quali ruotano intorno allo stesso asse A in

modo solidale. Ogni piatto ha due facciate e ciascuna facciata ha

una testina dedicata. Supponiamo che le testine siano p.

Tutte le testine si muovono insieme penetrando tra i

piatti. Le testine lavorano su posizioni prefissate T1,

T2,

..Tv, in corrispondenza di ciascuna posizione viene registrata una

traccia o pista

con tanti bit uno di seguito all'altro. Dunque ogni piatto contiene v piste

concentriche.

Le tracce sulla stessa verticale r1,

r2,

... rp formano un

cilindro ideale. Il numero di cilindri è pari

a v; in pratica sono decine, centinaia o anche migliaia a seconda del

modello di hard disk istallato.

I costruttori fanno in modo

che tutte le piste contengano la stessa quantità di bit infatti le più esterne

hanno una densità di registrazione minore e quelle interne maggiore. Dunque

i cilindri hanno diametri diversi ma tutti quanti contengono la stessa

quantità di dati.

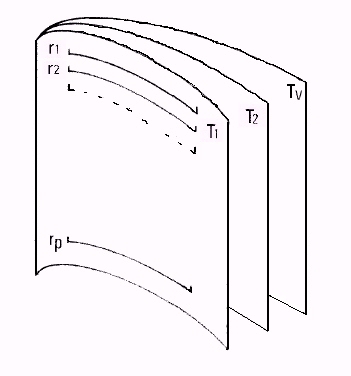

Da tutto quello che abbiamo detto si capisce che si

accede al disco secondo tre direttrici:

- In orizzontale lungo la pista,

- In verticale, a seconda della testina designata a lavorare,

- In profondità per arrivare a tutti i cilindri.

Dunque il disco rigido

è l'equivalente del libro, perché come un libro si può scorrere in

orizzontale, in verticale ed in profondità.

La somiglianza con il

libro fa capire come il disco rigido sia particolarmente prezioso

rispetto ad altri supporti che sono obbligatoriamente sequenziali, vedi ad

esempio il nastro. E tale rassomiglianza

ci permette anche di rispondere alla domanda di partenza.

Il disco fisso esce dalla fabbrica come un pacco di fogli

bianchi i quali mancano del numero di

pagina, dell'indice ecc. In poche parole il disco, per essere efficacemente

usato come un libro deve essere predisposto

e la formattazione gli dà la

"forma" giusta. La formattazione organizza i bit in piste, in settori ed in cilindri.

Prepara appositi spazi di regola sull'esterno per l'indice generale del

volume il quale indice darà le collocazioni dei contenuti che si vorranno

archiviare.

Di regola la formattazione è una

operazione che viene effettuata appena il disco viene

acquistato. Ma può essere ripetuta in casi di grave necessità, ad esempio quando

il disco ha subito significativi danni materiali. Prima di eseguire una

formattazione (successiva alla prima) si deve stare molto attenti però.

Infatti con la formattazione vanno perduti tutti i dati

che erano stati registrati in precedenza.

Per completezza aggiungiamo

che anche altri supporti magnetici vengono formattati ma l'operazione è

molto più semplice rispetto a quella eseguita per l'hard disk.

anno 2 007 |